Информационные системы – это сложные структуры, которые обрабатывают и хранят огромные объемы информации. Они используются в различных областях жизни, начиная от бизнеса и науки и заканчивая повседневными задачами людей. Но что происходит с информацией, когда она попадает в информационную систему?

Обработка информации – основная функция любой информационной системы. При получении информации, она проходит через целый ряд операций, включающих сбор, хранение, обработку и передачу данных. Сбор информации может происходить автоматически, при помощи датчиков и различных устройств, или вручную, при вводе данных пользователем.

Полученная информация затем хранится в специально предназначенных для этого базах данных. Здесь данные классифицируются, структурируются и организуются таким образом, чтобы быстро и эффективно извлекать их при необходимости. Базы данных представляют собой некий центр обработки, где информация может быть быстро найдена и использована.

- Важность действий информационных систем

- Защита и хранение данных

- Аутентификация и авторизация пользователей

- Резервное копирование и восстановление информации

- Шифрование и защита от несанкционированного доступа

- Управление информацией

- Создание, редактирование и удаление данных

- Организация и классификация информации

- Мониторинг и анализ данных

- 🎦 Видео

Видео:Понятие информационной системы ИС, классификация ИС | Информатика 10-11 класс #22 | ИнфоурокСкачать

Важность действий информационных систем

Информационные системы играют важную роль в современном мире, обеспечивая хранение, передачу, обработку и управление большим объемом информации. Действия, совершаемые информационными системами, имеют огромное значение для защиты, доступности и целостности данных.

Во-первых, информационные системы обеспечивают защиту данных. Они используют различные методы и механизмы для защиты информации от несанкционированного доступа и внешних угроз, таких как взломы, вирусы и вредоносное программное обеспечение. Без эффективных мер защиты, данные могут оказаться уязвимыми и подвержены риску утраты или повреждения.

Во-вторых, действия информационных систем играют роль в обеспечении доступности данных. Они позволяют пользователям получать доступ к нужной информации в нужное время и место. Важно, чтобы информационная система была надежной, отказоустойчивой и масштабируемой, чтобы обеспечить бесперебойную работу и доступность данных для пользователей.

В-третьих, информационные системы обеспечивают целостность данных. Они предотвращают нежелательные изменения и повреждения данных путем контроля целостности и аутентичности информации. Целостность данных важна для сохранения исторической точности, достоверности и правильности информации, что особенно важно во многих сферах деятельности, таких как банковское дело, финансы, медицина и т. д.

Наконец, действия информационных систем позволяют эффективно управлять и организовывать информацию. Они позволяют создавать, редактировать, классифицировать и удалять данные, а также производить мониторинг и анализ информации. Это помогает организациям эффективно управлять своими данными, делать обоснованные решения и справляться с бизнес-процессами.

Таким образом, действия информационных систем имеют высокую важность для обеспечения защиты, доступности, целостности и управления информацией. Они позволяют организациям и людям взаимодействовать с данными надежным и эффективным способом, что является основой для успешного функционирования и развития в современном информационном обществе.

Видео:База данных — основа информационной системы | Информатика 10-11 класс #29 | ИнфоурокСкачать

Защита и хранение данных

Для обеспечения защиты данных следует применять несколько методов. Во-первых, важно регулярно создавать резервные копии информации. Резервное копирование позволяет сохранить данные в случае их случайного удаления или повреждения. Копии данных должны храниться на надежных носителях в защищенных местах.

Во-вторых, для защиты данных от несанкционированного доступа необходимо использовать аутентификацию и авторизацию пользователей. Аутентификация позволяет проверить подлинность пользователей перед предоставлением доступа к системе, а авторизация устанавливает права доступа для каждого пользователя в соответствии с его ролями и обязанностями.

Третий метод защиты данных — шифрование. Шифрование позволяет преобразовать информацию в зашифрованный вид, который может быть понятен только получателю с правильным ключом. Это защищает данные от перехвата и чтения неавторизованными лицами.

Важной частью защиты данных является также мониторинг и анализ информации. Мониторинг позволяет обнаружить внешние и внутренние угрозы безопасности, а анализ данных позволяет выявить аномалии и потенциально опасные ситуации для принятия необходимых мер по предотвращению инцидентов.

Таким образом, защита и хранение данных являются неотъемлемой частью работы информационных систем и требуют применения комплексного подхода, включающего резервное копирование, аутентификацию, авторизацию, шифрование, мониторинг и анализ данных.

Аутентификация и авторизация пользователей

Аутентификация является процессом проверки подлинности пользователя, чтобы убедиться, что он имеет право на доступ к системе. Она осуществляется путем предоставления учетных данных, таких как логин и пароль. После успешной аутентификации система выдает пользователю уникальный идентификатор, который затем используется для авторизации.

Авторизация определяет права доступа пользователя к определенным ресурсам и функциональности системы. Она основывается на привилегиях, которые были назначены пользователю после успешной аутентификации. Авторизация позволяет системе контролировать, какие действия может выполнять пользователь, а также какие данные он может видеть или изменять.

Эти процессы являются неотъемлемой частью систем безопасности информации. Они помогают предотвратить несанкционированный доступ к данным и защитить информацию от потенциальных угроз и злоумышленников.

Резервное копирование и восстановление информации

Резервное копирование представляет собой процесс создания резервной копии данных, то есть их копирования на отдельный носитель, например, на внешний жесткий диск или в облачное хранилище. Это позволяет избежать потери информации в случае сбоя или повреждения основного хранилища данных.

Восстановление информации осуществляется в случае ее потери или повреждения. При наличии резервных копий данных можно восстановить их на основной носитель. Это позволяет минимизировать простой информационной системы и сократить время восстановления работоспособности.

При резервном копировании и восстановлении информации следует учитывать следующие факторы:

| Фактор | Описание |

|---|---|

| Частота копирования | Необходимо определить частоту создания резервных копий данных. Это может быть ежедневное, еженедельное или иное периодичное действие. |

| Типы данных | Различные типы данных могут требовать разных подходов к резервному копированию. Например, базы данных могут требовать точного восстановления состояния на момент создания копии. |

| Хранение копий | Резервные копии данных должны храниться в безопасном месте, чтобы обеспечить их сохранность и доступность в случае восстановления. Это может быть удаленный сервер, облачное хранилище или другой отдельный носитель. |

| Тестирование восстановления | Периодически следует проводить тестирование процесса восстановления информации. Это поможет убедиться в его эффективности и исправить возможные проблемы. |

Резервное копирование и восстановление информации являются важными компонентами обеспечения безопасности данных. Правильно организованный процесс позволяет минимизировать потери и восстановить работоспособность информационной системы в кратчайшие сроки.

Шифрование и защита от несанкционированного доступа

Шифрование данных обеспечивает конфиденциальность и защиту информации от несанкционированного доступа. Это особенно важно для информационных систем, которые содержат конфиденциальные данные, такие как персональные данные клиентов, финансовая информация и коммерческая тайна.

Существуют различные методы шифрования данных, включая симметричное шифрование, асимметричное шифрование и хэширование. Симметричное шифрование использует один и тот же ключ для зашифрования и расшифрования данных, а асимметричное шифрование использует пару ключей — открытый и закрытый. Хэширование, с другой стороны, использует алгоритм хэширования для преобразования информации в уникальный набор символов, который невозможно обратно преобразовать.

Для защиты от несанкционированного доступа информационные системы также используют другие методы, включая аутентификацию и авторизацию пользователей. Аутентификация — это процесс проверки подлинности пользователя, чтобы убедиться, что он имеет право на доступ к системе. Авторизация — это процесс определения прав доступа пользователя к различным ресурсам и функциям системы.

| Методы шифрования и защиты: | Описание |

|---|---|

| Симметричное шифрование | Использует один и тот же ключ для шифрования и расшифрования данных. |

| Асимметричное шифрование | Использует пару ключей — открытый и закрытый — для шифрования и расшифрования данных. |

| Хэширование | Преобразует информацию в уникальный набор символов, который невозможно обратно преобразовать. |

| Аутентификация | Проверка подлинности пользователя для доступа к системе. |

| Авторизация | Определение прав доступа пользователя к ресурсам и функциям системы. |

Все эти методы вместе обеспечивают надежную защиту данных в информационных системах. Они помогают предотвратить утечку и несанкционированный доступ к чувствительным данным, а также обеспечивают конфиденциальность, целостность и доступность информации для авторизованных пользователей.

Помимо шифрования и защиты, информационные системы также могут использовать другие методы для обеспечения безопасности данных, такие как резервное копирование и восстановление информации, управление информацией, мониторинг и анализ данных.

Видео:Информационные системыСкачать

Управление информацией

Важность управления информацией заключается в том, что оно позволяет организациям эффективно использовать и обрабатывать информацию, а также обеспечивает безопасность и целостность данных.

Создание, редактирование и удаление данных являются основными задачами управления информацией. Этот процесс позволяет добавлять новую информацию, вносить изменения в существующую информацию и удалять устаревшую информацию.

Организация и классификация информации — это процесс разделения и организации информации по определенным критериям. Это позволяет легко находить необходимую информацию и упорядочивать данные в информационной системе.

Все эти задачи являются неотъемлемой частью управления информацией и являются основой для эффективной работы информационных систем.

Создание, редактирование и удаление данных

Создание данных — это процесс, который позволяет пользователю вводить информацию в систему. Это может быть создание новых записей в базе данных, документов или любой другой формы информации. При создании данных важно следить за правильностью заполнения полей и выбирать соответствующие категории или теги для классификации информации.

Редактирование данных позволяет пользователю изменять уже существующую информацию. Это может быть изменение содержимого полей, добавление или удаление информации из документа или базы данных. Важно контролировать доступ к редактированию данных, чтобы только авторизованные пользователи имели право вносить изменения.

Удаление данных — это процесс удаления информации из системы. Это может быть удаление записей, документов или любой другой формы информации. При удалении данных также важно контролировать доступ и подтверждение операции, чтобы избежать случайного удаления или потери важной информации.

Создание, редактирование и удаление данных являются ключевыми задачами для эффективного управления информацией. Они позволяют пользователям сохранять актуальность, достоверность и упорядоченность данных, а также обеспечивают гибкость и адаптивность системы в изменяющихся условиях.

Организация и классификация информации

- Классификация по теме или области: информация может быть организована и классифицирована согласно своей тематике или области, к которой она относится. Такая классификация позволяет легко найти и отфильтровать информацию по нужным категориям, что облегчает работу с данными.

- Классификация по типу и формату: информация может быть классифицирована в соответствии с ее типом и форматом. Например, текстовые документы могут быть отдельно классифицированы отображение изображений или видео. Такая классификация помогает при работе с различными типами информации и позволяет оптимизировать процессы обработки данных.

- Иерархическая классификация: информация может быть организована в иерархическую структуру, где каждый уровень представляет собой подкатегории более общей темы. Например, информация о продуктах в интернет-магазине может быть организована по категориям, подкатегориям и подподкатегориям. Это позволяет быстро найти нужную информацию, выполнять расширенные поиски и увеличивает эффективность работы с данными.

- Алфавитная классификация: информация может быть организована по алфавиту, где данные сортируются и группируются по буквам алфавита. Этот подход удобен при работе с большими объемами информации, таких как список клиентов или контактов. Такая классификация позволяет быстро находить нужные данные и облегчает работу с информацией.

Выбор метода организации и классификации информации зависит от особенностей задачи и типа данных. Цель состоит в том, чтобы обеспечить удобный доступ и эффективную работу с информацией. Правильная организация и классификация информации помогают улучшить процессы обработки данных, ускорить поиск нужных данных и повысить эффективность работы информационных систем.

Мониторинг и анализ данных

Для мониторинга данных используются различные инструменты и технологии. Например, системы мониторинга могут отслеживать параметры, связанные с производительностью системы, такие как использование ресурсов, нагрузка на серверы и пропускная способность сети.

Анализ данных позволяет выявлять тренды, паттерны и связи в больших объемах информации. Для этого используются алгоритмы машинного обучения и статистические методы. Анализ данных может помочь организации прогнозировать будущие события, оптимизировать бизнес-процессы и принимать более обоснованные решения.

Однако мониторинг и анализ данных являются сложными процессами, требующими специальных знаний и опыта. Поэтому организации часто обращаются за помощью к специалистам в области аналитики данных и системного администрирования.

При мониторинге и анализе данных также необходимо учитывать вопросы конфиденциальности и безопасности. Данные могут содержать конфиденциальную информацию о клиентах или бизнес-процессах, поэтому необходимо принимать меры для защиты данных от несанкционированного доступа.

Все вышеупомянутые действия информационных систем, включая мониторинг и анализ данных, играют ключевую роль в успешной работе организации. Они помогают улучшить эффективность системы, принимать обоснованные решения и обеспечивать безопасность информации.

🎦 Видео

Информационные системы | Колледж КМЭПТСкачать

Как описывать требования к интеграции информационных систем? Ольга ПономареваСкачать

Увольнение Залужного, неизбрание Зеленского, Навальный - это ФСБ? Израильская война. Ядерная угроза.Скачать

05 Что такое информационная системаСкачать

Архитектура информационных систем, лекция 1Скачать

Информационная безопасность. Основы информационной безопасности.Скачать

Эксперимент, который доказал что свобода выбора это мифСкачать

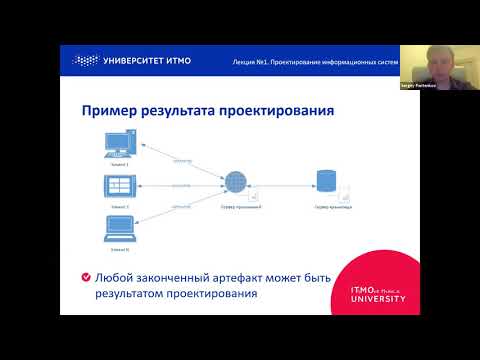

Основы проектирования информационных систем, лекция 1Скачать

Информационные системы и технологии | Кем работать после выпуска | О профессииСкачать

Самые высокооплачиваемые профессии💗😩Скачать

Информационные процессы | Информатика 7 класс #3 | ИнфоурокСкачать

Процедура аттестации информационных систем. Секреты и требованияСкачать

Архитектура информационных системСкачать

Архитектурное описание информационной системыСкачать

Лекция "Универсальная архитектура информационных систем"Скачать

Как получить доступ к Силе Вселенной! Как кардинально Изменить Свою Жизнь! Секрет от Садхгуру!Скачать