В современном мире, где информационные технологии играют ключевую роль, безопасность данных стала одной из наиболее актуальных проблем. Каждый день, огромное количество информации хранится и передается через компьютерные сети, облака и мобильные устройства, что делает ее уязвимой для различных видов угроз.

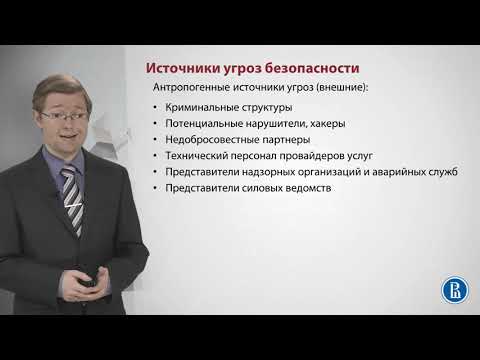

Одним из наиболее опасных видов угроз являются преднамеренные действия злоумышленников, которые нацелены на получение несанкционированного доступа к конфиденциальным данным или их повреждение. Такие действия могут привести к серьезным последствиям, как для отдельных пользователей, так и для организаций в целом.

В основе преднамеренных угроз лежат различные мотивы, такие как финансовая выгода, кибершпионаж, конкурентная борьба или просто желание нанести вред. Злоумышленники используют различные методы, чтобы достичь своих целей: от социальной инженерии и фишинга до внедрения вредоносных программ и эксплойтов уязвимостей в программном обеспечении.

Чтобы защитить свои данные от преднамеренных угроз, необходимо принимать соответствующие меры безопасности. Это может включать в себя шифрование данных, использование сложных паролей, регулярные резервные копии, обновление программного обеспечения и обучение сотрудников основам информационной безопасности. Только принимая все эти меры, мы сможем максимально снизить риски и сохранить целостность и конфиденциальность наших данных.

- Раскрытие данных: главная проблема в современной безопасности

- Внутреннее направление угроз

- 4. Внешнее направление угроз

- Ответственность компаний за утечки данных

- Международные атаки на цифровые системы: новый уровень угроз

- Роль государственных акторов в кибератаках

- Технические подходы и методы атак

- Последствия и масштабы международных атак

- 📽️ Видео

Видео:Виды угроз безопасности информации. Угрозы и нарушители безопасности информацииСкачать

Раскрытие данных: главная проблема в современной безопасности

Раскрытие данных может происходить из-за множества причин. Некоторые из них связаны с умышленными внутренними действиями сотрудников, а другие — с внешними атаками и киберпреступностью. В любом случае, раскрытие данных может привести к утрате доверия клиентов, ущербу репутации компании, финансовым потерям и даже правовым последствиям.

Внутреннее направление угроз представляет собой ситуации, когда сотрудники компании, намеренно или ненамеренно, раскрывают конфиденциальные данные. Это может быть вызвано недостаточной обученностью сотрудников, отсутствием контроля и мониторинга, недоработками в системе защиты данных или даже злостными действиями наемных сотрудников или агентов по сбыту информации.

С другой стороны, внешнее направление угроз связано с кибератаками, которые могут быть проведены злоумышленниками, ботнетами или даже государственными акторами. Такие атаки могут быть направлены на кражу конфиденциальной информации, шпионаж, финансовое мошенничество или разрушение инфраструктуры организации. В последние годы такие атаки стали все более распространенными и сложными, и требуют новых методов защиты данных.

Компании несут большую ответственность за утечки данных, особенно если они могут быть предотвращены с помощью эффективных мер безопасности. Вместо того, чтобы реагировать на утечки данных, компании должны активно работать над обеспечением безопасности своих систем, улучшать политику безопасности, обучать сотрудников и использовать современные технологии защиты данных.

Международные атаки на цифровые системы представляют собой новый уровень угроз. Государственные акторы все чаще используют кибератаки для проведения разведывательных операций, шпионажа и даже кибервойн. Такие атаки могут иметь серьезные последствия для государств, организаций и даже для обычных граждан.

Кроме того, международные атаки зачастую сложны и многоуровневы. Они могут включать в себя сочетание технических подходов и методов, таких как фишинг, вредоносные программы, отказ в обслуживании и другие. Это требует от организаций внедрения комплексных систем защиты данных и мониторинга, которые способны обнаружить и предотвратить международные атаки на ранних стадиях.

В целом, раскрытие данных является серьезной проблемой в современной безопасности. Организации сталкиваются с угрозами как изнутри, так и снаружи, которые могут привести к серьезным последствиям. Поэтому необходимо принимать меры по защите данных, обеспечивать безопасность систем и обучать сотрудников, чтобы сократить возможность утечки конфиденциальной информации и предотвратить международные атаки на цифровые системы.

Внутреннее направление угроз

Внутренние угрозы могут принимать различные формы. Это может быть несанкционированный доступ к критической информации, уклонение от выполнения политик и процедур безопасности, внесение изменений в данные или программное обеспечение, уничтожение или кража информации, шантаж и многое другое. Одним из распространенных видов внутренних угроз является утечка конфиденциальной информации, которая может привести к серьезным последствиям для организации, включая потерю репутации, финансовые убытки и юридические проблемы.

Для борьбы с внутренними угрозами необходимо принять целый комплекс мер. Важными аспектами являются обучение сотрудников правилам безопасности информации, установка строгих политик и процедур, контроль доступа к конфиденциальной информации, аудит компьютерных систем и мониторинг действий сотрудников. Кроме того, необходимо осуществлять систематический анализ и оценку рисков, чтобы прогнозировать и предотвращать возможные угрозы.

Организации также могут применять технические средства для борьбы с внутренними угрозами. Это может включать использование мониторинга сетевой активности, систем контроля поведения пользователя, шифрования данных и многое другое. Такие средства помогают выявить и предотвратить неправомерные действия сотрудников, а также обеспечить безопасность конфиденциальной информации.

| Причины внутренних угроз | Примеры мер по борьбе |

|---|---|

| Неосознанное нарушение политики безопасности | Обучение сотрудников правилам безопасности информации |

| Преднамеренное нарушение безопасности | Установка строгих политик и процедур |

| Утечка конфиденциальной информации | Контроль доступа к конфиденциальной информации |

| Изменение данных или программного обеспечения | Мониторинг действий сотрудников |

| Уничтожение или кража информации | Анализ и оценка рисков |

| Шантаж | Технические средства борьбы с внутренними угрозами |

В целом, внутренние угрозы являются серьезным вызовом для компаний и организаций в области информационной безопасности. Только путем комплексного подхода, который включает в себя обучение персонала, внедрение политик и процедур, а также технические решения, можно обеспечить защиту от внутренних угроз.

4. Внешнее направление угроз

Внешние угрозы безопасности данных возникают от внешних нарушителей, которые пытаются проникнуть в систему или сеть компании и получить несанкционированный доступ к чувствительным данным. Внешние нарушители нацелены на кражу конфиденциальной информации, попытки вымогательства или нарушение целостности данных.

Одним из наиболее распространенных внешних угроз является фишинг — метод атаки, при котором злоумышленники пытаются обмануть пользователей и получить их личную информацию, такую как пароли и номера кредитных карт. Фишинг-атаки обычно осуществляются путем отправки электронных писем, которые выглядят как официальные сообщения от банков, интернет-сервисов или других доверенных организаций.

Другой распространенной формой внешней угрозы является вредоносное программное обеспечение, такое как вирусы и троянские программы. Вредоносное программное обеспечение может быть установлено на компьютеры или сети компании через зараженные файлы, электронные письма или небезопасные веб-сайты. Оно может вызывать сбои в системе, украсть конфиденциальные данные или даже получить удаленный доступ к компьютеру или сети.

Внешние угрозы могут также происходить от хакеров-дилетантов, которые просто хотят проверить свои навыки и получить доступ к защищенным системам. Однако множество угроз происходит от высококвалифицированных хакеров, коим платят деньги или работают по политическим мотивам. Они могут использовать сложные техники, чтобы обойти меры безопасности компании и получить доступ к ценной информации.

Для защиты от внешних угроз компании должны применять различные методы безопасности, такие как использование сильных паролей, шифрования данных, межсетевых экранов и систем обнаружения вторжений. Регулярное обновление программного обеспечения и обучение сотрудников также являются важными мерами в предотвращении внешних угроз безопасности данных.

Ответственность компаний за утечки данных

Утечки данных стали серьезной проблемой в современном мире, и компании должны нести ответственность за подобные инциденты. Когда информация клиентов или пользователей попадает в чужие руки, это может привести не только к потере доверия и репутации, но и к значительным финансовым и юридическим последствиям.

Правовые нормы и законы, касающиеся защиты данных, различаются в разных странах. Однако все больше государств принимают меры для обеспечения безопасности данных и наказания компаний, не соблюдающих эти требования.

Компании должны принимать все необходимые меры для защиты данных своих клиентов и пользователей. Это включает в себя такие меры, как шифрование информации, установка современных систем защиты, мониторинг и обнаружение угроз, а также обучение сотрудников основам безопасности данных.

Если компания все же становится жертвой утечки данных, она должна незамедлительно принять меры для устранения уязвимостей и уведомить своих клиентов и пользователей о произошедшем. Это позволяет им принять соответствующие меры для защиты своих личных данных.

Помимо юридических последствий, утечка данных может привести к значительным финансовым потерям для компании. Законодательство в некоторых странах предусматривает штрафы и компенсации для компаний, допустивших утечку данных.

В целом, ответственность компаний за утечки данных становится все более значимой. Компании, которые не придают должного внимания безопасности данных, рискуют потерять доверие своих клиентов и пользователей, а также стать объектом юридических и финансовых проблем.

Видео:Урок 5. Главные риски информационной безопасностиСкачать

Международные атаки на цифровые системы: новый уровень угроз

Современный цифровой мир стал свидетелем роста и усиления международных атак на информационные системы как отдельных компаний и организаций, так и целых государств. Такие атаки представляют собой новый уровень угроз, который требует особого внимания и приоритетных мер для обеспечения безопасности данных.

Международные атаки на цифровые системы являются серьезной угрозой для безопасности информации и компьютерных ресурсов. Они могут быть проведены различными акторами – как государственными, так и негосударственными, и могут иметь различные цели: от технического шпионажа до преступных действий в цифровом пространстве.

Государственные акторы играют особую роль в международных атаках на цифровые системы. Они могут иметь разработанные и сложные киберспособности, которые позволяют им осуществлять широкий спектр операций, направленных на нарушение функционирования информационных систем и получение ценной информации. Примерами таких государственных акторов могут быть кибервоенные и киберразведывательные подразделения других стран.

Технические подходы и методы атак, используемые в международных атаках на цифровые системы, постоянно эволюционируют и становятся все сложнее и хитрее. Это может включать использование вредоносных программ, фишинговых атак, DDoS-атак, а также использование уязвимостей в программном обеспечении и операционных системах.

Последствия и масштабы международных атак на цифровые системы могут быть огромными. Они могут привести к утечке конфиденциальной информации, нарушению работы критической инфраструктуры, причинить значительный ущерб отдельным организациям и даже государствам. Борьба с такими атаками требует комплексного и компетентного подхода, включающего технические, организационные и правовые меры.

С учетом все более высокой частоты и сложности международных атак на цифровые системы, вопрос об обеспечении безопасности данных становится все более актуальным и важным. Организации и государства должны придавать этому вопросу приоритетное значение и принимать необходимые меры для обеспечения безопасности своей информации и цифровых ресурсов.

Роль государственных акторов в кибератаках

Государственные акторы играют важную роль в международных кибератаках. Они могут нарушать безопасность данных и цифровые системы других государств с различными целями, от политических и экономических до военных и разведывательных.

Во-первых, государственные акторы могут использовать кибератаки для получения политической выгоды или усиления своего влияния на международной арене. Они могут вмешиваться в выборы, распространять дезинформацию и манипулировать общественным мнением, чтобы достичь своих политических целей.

Кроме того, государственные акторы могут совершать кибератаки с экономическими целями. Они могут воровать коммерческую информацию и интеллектуальную собственность, чтобы усилить свою экономическую позицию или ослабить конкурентов. Такие атаки могут нанести серьезный ущерб бизнесам и национальной экономике целого государства.

Военные и разведывательные цели также могут стать причиной государственных кибератак. Государственные акторы могут использовать киберпространство для сбора разведывательной информации о других государствах, а также для воздействия на военные системы и коммуникации. Кибератаки могут быть использованы как часть информационной войны, в том числе для дезорганизации и парализации противника.

Роль государственных акторов в кибератаках имеет глобальный масштаб. Ведущие мировые державы создают и развивают специальные киберподразделения и группы хакеров, чтобы осуществлять кибероперации. Такие операции могут быть сложными и тщательно спланированными, требующими больших ресурсов и экспертизы.

В конечном счете, развитие кибератак со стороны государственных акторов требует постоянного внимания и развития современных методов защиты данных и цифровых систем. Противодействие государственным кибератакам требует сотрудничества и координации между государствами, а также постоянного мониторинга и анализа уязвимостей.

Технические подходы и методы атак

Существует несколько основных методов атак, которые часто используются злоумышленниками. Одним из них является фишинговая атака, при которой злоумышленники пытаются выманить личные данные пользователей, запрашивая их через фальшивые электронные письма или веб-сайты. Вторым методом является вредоносное программное обеспечение, такое как вирусы, черви и троянские программы, которые могут заразить компьютеры и получить доступ к личной информации пользователей.

| Метод атаки | Описание |

|---|---|

| Денайал-оф-сервис (DoS) | Атакующий пытается перегрузить целевую систему, делая ее недоступной для легитимных пользователей. |

| Отказ в обслуживании (DDoS) | Атакующий использует ботсет для создания большого количества запросов на доступ к целевой системе, вызывая перегрузку и сбой. |

| Внедрение кода | Атакующий пытается внедрить вредоносный код в систему или приложение для получения несанкционированного доступа или контроля над ней. |

| Внутренний перехват данных | Злоумышленник, имея физический доступ к сети или устройству, собирает и копирует информацию или устанавливает вредоносное ПО. |

Это лишь некоторые из методов атак, которые могут быть использованы для нарушения безопасности данных. Они могут быть использованы как внутренними, так и внешними акторами, что подчеркивает необходимость применения комплексного подхода к защите информации.

Для более эффективной защиты от технических атак необходимо использовать соответствующие технологические решения, такие как межсетевые экраны, системы обнаружения вторжений (IDS) и предотвращения вторжений (IPS), антивирусное программное обеспечение и системы мониторинга безопасности. Кроме того, важно регулярно обновлять программное обеспечение, устанавливать патчи и обеспечивать обучение сотрудников по безопасности данных.

Последствия и масштабы международных атак

Международные атаки на цифровые системы имеют серьезные последствия и масштабы, которые могут оказывать влияние на государства, компании и обычных пользователей. Первое, что стоит отметить, это угроза национальной безопасности. Кибератаки на государственные системы могут привести к утечке важных секретных данных, доступу к инфраструктуре и даже возможности проведения кибершпионажа. Это может нанести значительный ущерб государству и нарушить стабильность его работы.

Компании также сталкиваются с серьезными последствиями международных атак. Утечки конфиденциальной информации, взломы банковских систем и кражи интеллектуальной собственности — все это может привести к финансовым потерям и уменьшению доверия со стороны клиентов и партнеров. Более того, коммерческие организации могут стать целями шантажа или вымогательства, что дополнительно ухудшит их положение.

Наряду с финансовыми потерями и потерей доверия, следует обратить внимание на эффект публичного имиджа. Крупные международные атаки привлекают массовое внимание СМИ и общественности, что может привести к политическим последствиям и привлечению внимания регуляторов. Это может привести к санкциям и другим правовым последствиям для компаний, а также способствовать развитию международного сотрудничества в сфере кибербезопасности.

Для обычных пользователей международные атаки также оказывают свои последствия. Утечки личной информации, такой как логины и пароли, могут привести к краже личных средств или использованию их учетных записей для злонамеренных целей. Кроме того, атаки на критическую инфраструктуру, такую как энергетические системы или системы связи, могут оказывать прямое и негативное влияние на безопасность и комфортность жизни обычных людей. Такие атаки оставляют глубокий след не только на уровне индивидуальной безопасности, но и на уровне социума в целом.

Каждая международная атака имеет уникальные последствия и масштабы, которые зависят от множества факторов, включая характер атаки, мотивы злоумышленников и уровень защиты цифровой системы. Понимание этих последствий и масштабов является важным шагом для разработки эффективных мер по защите данных и предотвращения атак в будущем.

📽️ Видео

Информационная безопасность. Основы информационной безопасности.Скачать

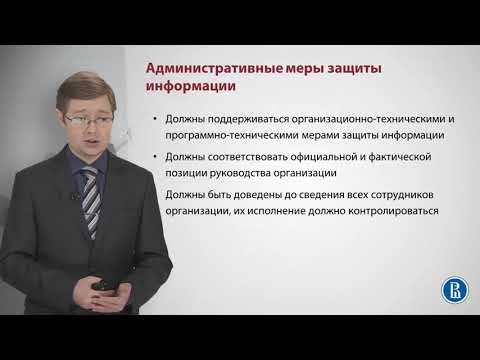

Административные меры защиты информации. Организационные меры защиты информацииСкачать

Способы реализации угроз нарушителемСкачать

Защита информации. Основы информационной безопасности.Скачать

Понятие угрозы безопасности информации. Угрозы и нарушители безопасности информацииСкачать

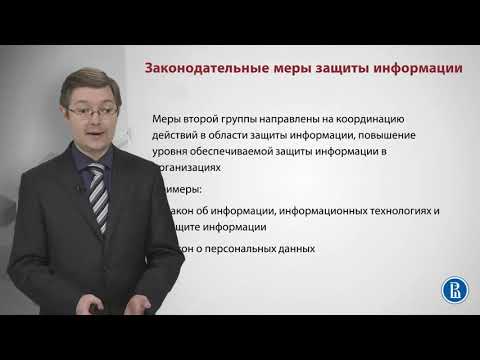

Законодательные меры ЗИ. Меры обеспечения защиты информации.Скачать

Принцип оценки актуальности угрозСкачать

Лекция «Основы информационной безопасности. Угрозы ИБ. Классы нарушителей. Оценка риска»Скачать

Организация защиты информации (ЗИ)Скачать

Законодательные требования РФ по информационной безопасности 2023 | Алексей ЛукацкийСкачать

Лекция «Основы информационной безопасности. Угрозы безопасности»Скачать

ЗАЩИТА ИНФОРМАЦИИ: виды угроз и защиты.Скачать

Административные меры ЗИ. Меры обеспечения защиты информации.Скачать

Источники угроз безопасности информацииСкачать

Потенциал и возможности нарушителейСкачать

Безопасность школьников в сети ИнтернетСкачать

Организационные меры ЗИСкачать

Нарушители безопасности информацииСкачать